Geekflare est soutenu par notre public. Nous pouvons gagner des commissions d'affiliation en achetant des liens sur ce site.

-

Comment installer Node Version Manager (NVM) sur Windows et MacOS

NVM est un outil pratique permettant aux développeurs de basculer rapidement entre différentes versions de Node.js. Ici, vous apprendrez comment installer nvm sous Windows ou MacOS.

Comment installer Node Version Manager (NVM) sur Windows et MacOS

NVM est un outil pratique permettant aux développeurs de basculer rapidement entre différentes versions de Node.js. Ici, vous apprendrez comment installer nvm sous Windows ou MacOS. -

8 solutions d'autorisation/authentification Open Source (OAuth) pour votre prochain projetVous recherchez une solution d'authentification unique open source et un fournisseur d'identité ? Voici quelques-unes des meilleures solutions OAuth open source pour votre prochain projet.

-

8 meilleurs outils de conception AI UI/UX pour l'éclairage de prototypes rapidesLes outils d'IA peuvent vous aider à développer une excellente conception UI/UX pour vos applications. Voici les meilleurs outils de conception AI UI/UX pour vous aider avec votre prototype.

-

Chiffrement symétrique expliqué en 5 minutes ou moinsSouhaitez-vous en savoir plus sur le chiffrement symétrique ? Si oui, ce guide est parfait pour vous !

-

10 gestionnaires de fenêtres Linux pour utiliser tout l'espace d'écran dont vous disposezVous voulez rationaliser le multitâche sur Linux ? Nous explorons ici certains gestionnaires de fenêtres Linux qui utilisent efficacement l'espace d'affichage et les capacités multitâches.

-

Programmation fonctionnelle expliquée en 5 minutes [avec exemples]La programmation fonctionnelle consiste à utiliser au mieux les fonctions pour créer un logiciel propre et maintenable. Ici, nous illustrons les concepts derrière le paradigme fonctionnel avec des exemples.

-

10 types d'erreurs Python courants et comment les résoudre

En tant que programmeur, vous rencontrerez forcément des erreurs lors du développement de logiciels. Cela peut aller d'erreurs dans votre logique conduisant à des résultats inattendus, d'erreurs résultant de la violation des règles d'un langage de programmation, voire même d'erreurs survenant lors de l'exécution de votre programme, parmi bien d'autres. Ces erreurs sont communément appelées bogues.

10 types d'erreurs Python courants et comment les résoudre

En tant que programmeur, vous rencontrerez forcément des erreurs lors du développement de logiciels. Cela peut aller d'erreurs dans votre logique conduisant à des résultats inattendus, d'erreurs résultant de la violation des règles d'un langage de programmation, voire même d'erreurs survenant lors de l'exécution de votre programme, parmi bien d'autres. Ces erreurs sont communément appelées bogues. -

Comment filtrer la liste en Python de la bonne façon pour tirer le meilleur parti de vos données

Vous souhaitez modifier rapidement et facilement une liste de données en Python ? Consultez ce guide sur la façon de filtrer la liste en Python de plusieurs façons !

Comment filtrer la liste en Python de la bonne façon pour tirer le meilleur parti de vos données

Vous souhaitez modifier rapidement et facilement une liste de données en Python ? Consultez ce guide sur la façon de filtrer la liste en Python de plusieurs façons ! -

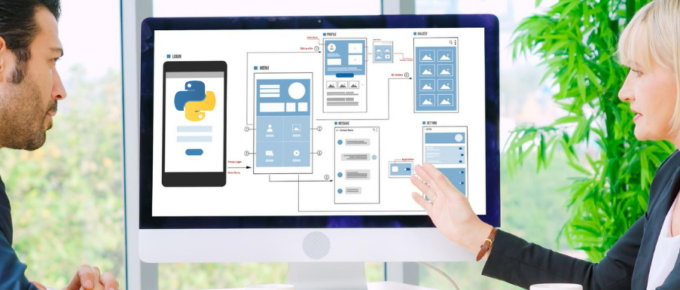

7 bibliothèques Python GUI pour vous aider à créer de meilleures interfaces utilisateur plus rapidement

Python est un langage de programmation interprété à usage général dont la popularité et l'utilisation ne cessent de croître au sein de la communauté des développeurs.

7 bibliothèques Python GUI pour vous aider à créer de meilleures interfaces utilisateur plus rapidement

Python est un langage de programmation interprété à usage général dont la popularité et l'utilisation ne cessent de croître au sein de la communauté des développeurs. -

Comment installer Linux sur Chromebook : guide étape par étape

Poussez votre Chromebook à ses limites avec la puissance de Linux. Ici, nous explorons des instructions étape par étape sur la façon d'installer Linux sur Chromebook.

Comment installer Linux sur Chromebook : guide étape par étape

Poussez votre Chromebook à ses limites avec la puissance de Linux. Ici, nous explorons des instructions étape par étape sur la façon d'installer Linux sur Chromebook. -

Comment utiliser les commandes Linux Cat (avec exemples)

cat est l'une des commandes les plus utilisées sous Linux mais connaissez-vous vraiment la commande cat ? Apprenez les bases ainsi que des exemples avancés de la commande cat sous Linux.

Comment utiliser les commandes Linux Cat (avec exemples)

cat est l'une des commandes les plus utilisées sous Linux mais connaissez-vous vraiment la commande cat ? Apprenez les bases ainsi que des exemples avancés de la commande cat sous Linux. -

Comment utiliser $lookup dans MongoDB

Vous voulez apprendre à utiliser $lookup dans MongoDB ? Ce guide vous montrera tout ce que vous devez savoir !

Comment utiliser $lookup dans MongoDB

Vous voulez apprendre à utiliser $lookup dans MongoDB ? Ce guide vous montrera tout ce que vous devez savoir ! -

8 meilleurs outils de décryptage médico-légal pour faciliter les enquêtes

Le décryptage médico-légal implique le décryptage des appareils à des fins juridiques/d'enquête. Voici les meilleurs outils, dont certains sont déjà utilisés par les agences gouvernementales.

8 meilleurs outils de décryptage médico-légal pour faciliter les enquêtes

Le décryptage médico-légal implique le décryptage des appareils à des fins juridiques/d'enquête. Voici les meilleurs outils, dont certains sont déjà utilisés par les agences gouvernementales. -

Comment réparer une erreur fatale détectée par PNP : causes, correctifs et prévention

Vous vous demandez comment corriger l'erreur PNP_Detected_Fatal_Error sous Windows. Ici, nous allons partager les étapes que vous devez suivre pour vous débarrasser du message d'erreur.

Comment réparer une erreur fatale détectée par PNP : causes, correctifs et prévention

Vous vous demandez comment corriger l'erreur PNP_Detected_Fatal_Error sous Windows. Ici, nous allons partager les étapes que vous devez suivre pour vous débarrasser du message d'erreur. -

10 meilleurs logiciels de serveur multimédia Linux à utiliser en 2023

Vous voulez diffuser vos fichiers multimédias n'importe où, n'importe quand ? Ici, nous explorons certains des meilleurs logiciels de serveur multimédia Linux pour profiter des fichiers multimédias sur le réseau.

10 meilleurs logiciels de serveur multimédia Linux à utiliser en 2023

Vous voulez diffuser vos fichiers multimédias n'importe où, n'importe quand ? Ici, nous explorons certains des meilleurs logiciels de serveur multimédia Linux pour profiter des fichiers multimédias sur le réseau. -

Comment sécuriser votre routeur contre les attaques de botnet Mirai

Ne laissez pas le botnet Mirai attaquer votre réseau ou vos appareils ! Apprenez à protéger votre routeur contre les attaques de botnet Mirai !

Comment sécuriser votre routeur contre les attaques de botnet Mirai

Ne laissez pas le botnet Mirai attaquer votre réseau ou vos appareils ! Apprenez à protéger votre routeur contre les attaques de botnet Mirai ! -

Décodage de la couverture du code : types, outils et meilleures pratiques

Vous souhaitez améliorer l'efficacité des tests de code source ? Ici, vous apprendrez à démarrer avec la couverture de code et à trouver le bon outil pour la couverture de code.

Décodage de la couverture du code : types, outils et meilleures pratiques

Vous souhaitez améliorer l'efficacité des tests de code source ? Ici, vous apprendrez à démarrer avec la couverture de code et à trouver le bon outil pour la couverture de code. -

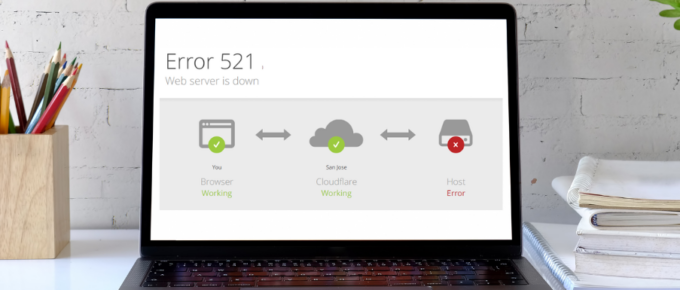

Correction de l'erreur 521 : comment restaurer rapidement les fonctionnalités de votre site Web

Vous voulez corriger l'erreur 521 sur votre site Web ? Ce guide explique les causes courantes et fournit des méthodes pour dépanner et résoudre l'erreur 521.

Correction de l'erreur 521 : comment restaurer rapidement les fonctionnalités de votre site Web

Vous voulez corriger l'erreur 521 sur votre site Web ? Ce guide explique les causes courantes et fournit des méthodes pour dépanner et résoudre l'erreur 521. -

Comment utiliser la défense en profondeur pour protéger vos données

Vous souhaitez protéger les ressources informatiques critiques contre diverses attaques ? Ici, nous explorons Defense in Depth, une stratégie de cybersécurité pour protéger les données sensibles.

Comment utiliser la défense en profondeur pour protéger vos données

Vous souhaitez protéger les ressources informatiques critiques contre diverses attaques ? Ici, nous explorons Defense in Depth, une stratégie de cybersécurité pour protéger les données sensibles. -

Comment protéger vos comptes en ligne contre les attaques par credential stuffing

Le credential stuffing est en hausse. Continuez à lire pour en savoir plus sur les attaques de credential stuffing et sur la façon de les empêcher de se produire dans votre entreprise.

Comment protéger vos comptes en ligne contre les attaques par credential stuffing

Le credential stuffing est en hausse. Continuez à lire pour en savoir plus sur les attaques de credential stuffing et sur la façon de les empêcher de se produire dans votre entreprise. -

8 meilleurs logiciels AMDE pour l'analyse des risques en 2023

Vous souhaitez gérer et surveiller les activités de test ? Ici, nous explorons certains des meilleurs logiciels AMDE pour garantir une analyse des risques et des tests de haute qualité des produits.

8 meilleurs logiciels AMDE pour l'analyse des risques en 2023

Vous souhaitez gérer et surveiller les activités de test ? Ici, nous explorons certains des meilleurs logiciels AMDE pour garantir une analyse des risques et des tests de haute qualité des produits. -

CIEM : Qu'est-ce que c'est et son rôle dans la sécurité du cloud ?

Cloud Infrastructure Entitlement Management (CIEM) fournit un contrôle d'accès et une gouvernance granulaires pour les ressources cloud. Assurez la sécurité et la conformité en toute simplicité. En savoir plus maintenant !

CIEM : Qu'est-ce que c'est et son rôle dans la sécurité du cloud ?

Cloud Infrastructure Entitlement Management (CIEM) fournit un contrôle d'accès et une gouvernance granulaires pour les ressources cloud. Assurez la sécurité et la conformité en toute simplicité. En savoir plus maintenant ! -

La chasse aux menaces expliquée en 5 minutes ou moins

Prenez de l'avance sur les acteurs malveillants grâce à la chasse aux menaces. Apprenez-en plus sur les principes fondamentaux de la chasse aux menaces grâce à notre guide complet.

La chasse aux menaces expliquée en 5 minutes ou moins

Prenez de l'avance sur les acteurs malveillants grâce à la chasse aux menaces. Apprenez-en plus sur les principes fondamentaux de la chasse aux menaces grâce à notre guide complet. -

Apache Hive expliqué en 5 minutes ou moins [+5 ressources d'apprentissage]

Apache Hive est utilisé pour traiter rapidement et facilement d'énormes quantités de données. Apprenez tout sur cette plateforme puissante dans ce guide !

Apache Hive expliqué en 5 minutes ou moins [+5 ressources d'apprentissage]

Apache Hive est utilisé pour traiter rapidement et facilement d'énormes quantités de données. Apprenez tout sur cette plateforme puissante dans ce guide !

Alimentez votre entreprise

Certains des outils et services pour aider votre entreprise à se développer.

-

Invicti utilise Proof-Based Scanning™ pour vérifier automatiquement les vulnérabilités identifiées et générer des résultats exploitables en quelques heures seulement.Essayez Invicti

-

Web scraping, proxy résidentiel, proxy manager, web unlocker, moteur de recherche et tout ce dont vous avez besoin pour collecter des données Web.Essayez Brightdata

-

Monday.com est un système d'exploitation de travail tout-en-un pour vous aider à gérer les projets, les tâches, le travail, les ventes, le CRM, les opérations, workflowset plus encore.Essayez Monday

-

Intruder est un scanner de vulnérabilités en ligne qui détecte les failles de cybersécurité de votre infrastructure, afin d'éviter des violations de données coûteuses.Essayez Intruder