Geekflare wird von unserem Publikum unterstützt. Wir können Affiliate-Provisionen durch den Kauf von Links auf dieser Website verdienen.

-

So installieren Sie Node Version Manager (NVM) unter Windows und MacOS

NVM ist ein praktisches Tool, mit dem Entwickler schnell zwischen verschiedenen Node.js-Versionen wechseln können. Hier erfahren Sie, wie Sie nvm unter Windows oder MacOS installieren können.

So installieren Sie Node Version Manager (NVM) unter Windows und MacOS

NVM ist ein praktisches Tool, mit dem Entwickler schnell zwischen verschiedenen Node.js-Versionen wechseln können. Hier erfahren Sie, wie Sie nvm unter Windows oder MacOS installieren können. -

8 Open-Source-Autorisierungs-/Authentifizierungslösungen (OAuth) für Ihr nächstes ProjektSuchen Sie nach einer Open-Source-Single-Sign-On-Lösung und einem Identitätsanbieter? Hier sind einige der besten Open-Source-OAuth-Lösungen für Ihr nächstes Projekt.

-

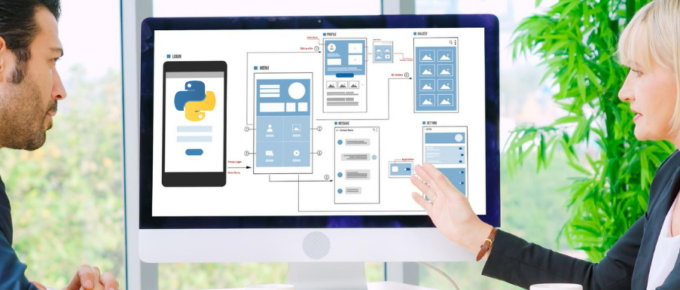

Die 8 besten KI-UI/UX-Designtools für die Beleuchtung schneller PrototypenKI-Tools können Ihnen dabei helfen, ein großartiges UI/UX-Design für Ihre Anwendungen zu entwickeln. Hier sind die besten KI-UI/UX-Designtools, die Sie bei Ihrem Prototyp unterstützen.

-

Symmetrische Verschlüsselung in höchstens 5 Minuten erklärtInteressieren Sie sich für symmetrische Verschlüsselung? Dann ist dieser Ratgeber genau das Richtige für Sie!

-

10 Linux-Fenstermanager, um den gesamten Bildschirmplatz zu nutzen, den Sie habenMöchten Sie Multitasking unter Linux optimieren? Hier untersuchen wir einige Linux-Fenstermanager, die Anzeigefläche und Multitasking-Fähigkeiten effizient nutzen.

-

Funktionale Programmierung in 5 Minuten erklärt [mit Beispielen]Funktionale Programmierung bedeutet, Funktionen optimal zu nutzen, um saubere und wartbare Software zu erstellen. Hier veranschaulichen wir die Konzepte hinter dem Funktionsparadigma anhand von Beispielen.

-

10 häufige Python-Fehlertypen und wie man sie behebt

Als Programmierer stoßen Sie bei der Entwicklung von Software zwangsläufig auf Fehler. Dies kann unter anderem von Fehlern in Ihrer Logik reichen, die zu unerwarteten Ergebnissen führen, über Fehler, die durch Verstöße gegen die Regeln einer Programmiersprache entstehen, bis hin zu Fehlern, die beim Ausführen Ihres Programms auftreten. Diese Fehler werden allgemein als Bugs bezeichnet.

10 häufige Python-Fehlertypen und wie man sie behebt

Als Programmierer stoßen Sie bei der Entwicklung von Software zwangsläufig auf Fehler. Dies kann unter anderem von Fehlern in Ihrer Logik reichen, die zu unerwarteten Ergebnissen führen, über Fehler, die durch Verstöße gegen die Regeln einer Programmiersprache entstehen, bis hin zu Fehlern, die beim Ausführen Ihres Programms auftreten. Diese Fehler werden allgemein als Bugs bezeichnet. -

So filtern Sie Listen in Python richtig, um mehr aus Ihren Daten herauszuholen

Möchten Sie schnell und einfach eine Datenliste in Python ändern? Sehen Sie sich diese Anleitung an, wie Sie Listen in Python auf verschiedene Arten filtern können!

So filtern Sie Listen in Python richtig, um mehr aus Ihren Daten herauszuholen

Möchten Sie schnell und einfach eine Datenliste in Python ändern? Sehen Sie sich diese Anleitung an, wie Sie Listen in Python auf verschiedene Arten filtern können! -

7 Python-GUI-Bibliotheken, mit denen Sie schneller bessere Benutzeroberflächen erstellen können

Python ist eine interpretierte Allzweck-Programmiersprache, die sich in der Entwickler-Community immer größerer Beliebtheit und Verwendung erfreut.

7 Python-GUI-Bibliotheken, mit denen Sie schneller bessere Benutzeroberflächen erstellen können

Python ist eine interpretierte Allzweck-Programmiersprache, die sich in der Entwickler-Community immer größerer Beliebtheit und Verwendung erfreut. -

So installieren Sie Linux auf einem Chromebook: Schritt-für-Schritt-Anleitung

Bringen Sie Ihr Chromebook mit der Leistung von Linux an seine Grenzen. Hier erfahren Sie Schritt-für-Schritt-Anleitungen zur Installation von Linux auf einem Chromebook.

So installieren Sie Linux auf einem Chromebook: Schritt-für-Schritt-Anleitung

Bringen Sie Ihr Chromebook mit der Leistung von Linux an seine Grenzen. Hier erfahren Sie Schritt-für-Schritt-Anleitungen zur Installation von Linux auf einem Chromebook. -

So verwenden Sie Linux Cat-Befehle (mit Beispielen)

cat ist einer der am häufigsten verwendeten Befehle unter Linux, aber kennen Sie den Befehl cat wirklich? Lernen Sie die Grundlagen sowie fortgeschrittene Beispiele des Cat-Befehls unter Linux.

So verwenden Sie Linux Cat-Befehle (mit Beispielen)

cat ist einer der am häufigsten verwendeten Befehle unter Linux, aber kennen Sie den Befehl cat wirklich? Lernen Sie die Grundlagen sowie fortgeschrittene Beispiele des Cat-Befehls unter Linux. -

So verwenden Sie $lookup in MongoDB

Möchten Sie lernen, wie man $lookup in MongoDB verwendet? Dieser Ratgeber zeigt Ihnen alles, was Sie wissen müssen!

So verwenden Sie $lookup in MongoDB

Möchten Sie lernen, wie man $lookup in MongoDB verwendet? Dieser Ratgeber zeigt Ihnen alles, was Sie wissen müssen! -

Die 8 besten forensischen Entschlüsselungstools zur Unterstützung von Ermittlungen

Die forensische Entschlüsselung beinhaltet die Entschlüsselung von Geräten für rechtliche/Untersuchungszwecke. Hier sind die besten Tools, von denen einige bereits von Regierungsbehörden verwendet werden.

Die 8 besten forensischen Entschlüsselungstools zur Unterstützung von Ermittlungen

Die forensische Entschlüsselung beinhaltet die Entschlüsselung von Geräten für rechtliche/Untersuchungszwecke. Hier sind die besten Tools, von denen einige bereits von Regierungsbehörden verwendet werden. -

So beheben Sie einen von PNP erkannten schwerwiegenden Fehler: Ursachen, Korrekturen und Vorbeugung

Sie fragen sich, wie Sie den PNP_Detected_Fatal_Error unter Windows beheben können. Hier werden wir die Schritte mitteilen, die Sie unternehmen müssen, um die Fehlermeldung loszuwerden.

So beheben Sie einen von PNP erkannten schwerwiegenden Fehler: Ursachen, Korrekturen und Vorbeugung

Sie fragen sich, wie Sie den PNP_Detected_Fatal_Error unter Windows beheben können. Hier werden wir die Schritte mitteilen, die Sie unternehmen müssen, um die Fehlermeldung loszuwerden. -

Die 10 besten Linux-Medienserver-Software zur Verwendung im Jahr 2023

Möchten Sie Ihre Mediendateien überall und jederzeit streamen? Hier erkunden wir einige der besten Linux-Medienserver-Software, um Mediendateien über das Netzwerk zu genießen.

Die 10 besten Linux-Medienserver-Software zur Verwendung im Jahr 2023

Möchten Sie Ihre Mediendateien überall und jederzeit streamen? Hier erkunden wir einige der besten Linux-Medienserver-Software, um Mediendateien über das Netzwerk zu genießen. -

So schützen Sie Ihren Router vor Mirai-Botnet-Angriffen

Lassen Sie nicht zu, dass das Mirai-Botnetz Ihr Netzwerk oder Ihre Geräte angreift! Erfahren Sie, wie Sie Ihren Router vor Mirai-Botnet-Angriffen schützen!

So schützen Sie Ihren Router vor Mirai-Botnet-Angriffen

Lassen Sie nicht zu, dass das Mirai-Botnetz Ihr Netzwerk oder Ihre Geräte angreift! Erfahren Sie, wie Sie Ihren Router vor Mirai-Botnet-Angriffen schützen! -

Dekodierungscodeabdeckung: Typen, Tools und Best Practices

Möchten Sie die Effektivität von Quellcode-Tests verbessern? Hier erfahren Sie, wie Sie mit der Codeabdeckung beginnen und das richtige Tool für die Codeabdeckung finden.

Dekodierungscodeabdeckung: Typen, Tools und Best Practices

Möchten Sie die Effektivität von Quellcode-Tests verbessern? Hier erfahren Sie, wie Sie mit der Codeabdeckung beginnen und das richtige Tool für die Codeabdeckung finden. -

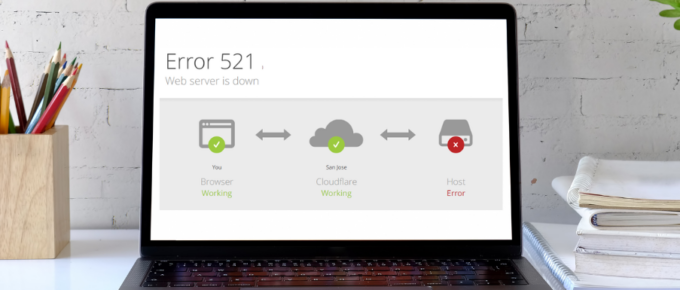

Fehler 521 beheben: So stellen Sie die Funktionalität Ihrer Website schnell wieder her

Möchten Sie den Fehler 521 auf Ihrer Website beheben? In diesem Handbuch werden häufige Ursachen erläutert und Methoden zur Fehlerbehebung und Behebung von Fehler 521 bereitgestellt.

Fehler 521 beheben: So stellen Sie die Funktionalität Ihrer Website schnell wieder her

Möchten Sie den Fehler 521 auf Ihrer Website beheben? In diesem Handbuch werden häufige Ursachen erläutert und Methoden zur Fehlerbehebung und Behebung von Fehler 521 bereitgestellt. -

So verwenden Sie Defense-in-Depth, um Ihre Daten zu schützen

Möchten Sie kritische Computerressourcen vor verschiedenen Angriffen schützen? Hier untersuchen wir Defense in Depth, eine Cyber-Sicherheitsstrategie zum Schutz sensibler Daten.

So verwenden Sie Defense-in-Depth, um Ihre Daten zu schützen

Möchten Sie kritische Computerressourcen vor verschiedenen Angriffen schützen? Hier untersuchen wir Defense in Depth, eine Cyber-Sicherheitsstrategie zum Schutz sensibler Daten. -

So schützen Sie Ihre Online-Konten vor Credential-Stuffing-Angriffen

Credential Stuffing ist auf dem Vormarsch. Lesen Sie weiter, um mehr über Credential-Stuffing-Angriffe zu erfahren und zu verhindern, dass sie in Ihrem Unternehmen auftreten.

So schützen Sie Ihre Online-Konten vor Credential-Stuffing-Angriffen

Credential Stuffing ist auf dem Vormarsch. Lesen Sie weiter, um mehr über Credential-Stuffing-Angriffe zu erfahren und zu verhindern, dass sie in Ihrem Unternehmen auftreten. -

8 Beste FMEA-Software für die Risikoanalyse im Jahr 2023

Möchten Sie Testaktivitäten verwalten und überwachen? Hier untersuchen wir einige der besten FMEA-Softwareprogramme zur Sicherstellung der Risikoanalyse und qualitativ hochwertigen Tests von Produkten.

8 Beste FMEA-Software für die Risikoanalyse im Jahr 2023

Möchten Sie Testaktivitäten verwalten und überwachen? Hier untersuchen wir einige der besten FMEA-Softwareprogramme zur Sicherstellung der Risikoanalyse und qualitativ hochwertigen Tests von Produkten. -

CIEM: Was ist es und seine Rolle in der Cloud-Sicherheit?

Cloud Infrastructure Entitlement Management (CIEM) bietet granulare Zugriffskontrolle und Governance für Cloud-Ressourcen. Sorgen Sie mit Leichtigkeit für Sicherheit und Compliance. Jetzt mehr erfahren!

CIEM: Was ist es und seine Rolle in der Cloud-Sicherheit?

Cloud Infrastructure Entitlement Management (CIEM) bietet granulare Zugriffskontrolle und Governance für Cloud-Ressourcen. Sorgen Sie mit Leichtigkeit für Sicherheit und Compliance. Jetzt mehr erfahren! -

Threat Hunting in höchstens 5 Minuten erklärt

Gehen Sie böswilligen Akteuren mit Threat Hunting einen Schritt voraus. Erfahren Sie in unserem umfassenden Leitfaden mehr über die Grundlagen der Bedrohungssuche.

Threat Hunting in höchstens 5 Minuten erklärt

Gehen Sie böswilligen Akteuren mit Threat Hunting einen Schritt voraus. Erfahren Sie in unserem umfassenden Leitfaden mehr über die Grundlagen der Bedrohungssuche. -

Apache Hive in 5 Minuten oder weniger erklärt [+5 Lernressourcen]

Apache Hive wird verwendet, um große Datenmengen schnell und einfach zu verarbeiten. Erfahren Sie in diesem Leitfaden alles über diese leistungsstarke Plattform!

Apache Hive in 5 Minuten oder weniger erklärt [+5 Lernressourcen]

Apache Hive wird verwendet, um große Datenmengen schnell und einfach zu verarbeiten. Erfahren Sie in diesem Leitfaden alles über diese leistungsstarke Plattform!

Treiben Sie Ihr Geschäft an

Einige der Tools und Dienste, die Ihr Unternehmen beim Wachstum unterstützen.

-

Invicti verwendet das Proof-Based Scanning™, um die identifizierten Schwachstellen automatisch zu verifizieren und innerhalb weniger Stunden umsetzbare Ergebnisse zu generieren.Versuchen Sie es mit Invicti

-

Web-Scraping, Wohn-Proxy, Proxy-Manager, Web-Unlocker, Suchmaschinen-Crawler und alles, was Sie zum Sammeln von Webdaten benötigen.Versuchen Sie es mit Brightdata

-

Monday.com ist ein All-in-One-Arbeitsbetriebssystem, das Sie bei der Verwaltung von Projekten, Aufgaben, Arbeit, Vertrieb, CRM, Betrieb usw. unterstützt. workflowsUnd vieles mehr.MIT DER INTELLIGENTEN SCHADENKALKULATION VON Monday

-

Intruder ist ein Online-Schwachstellenscanner, der Cyber-Sicherheitslücken in Ihrer Infrastruktur findet, um kostspielige Datenschutzverletzungen zu vermeiden.MIT DER INTELLIGENTEN SCHADENKALKULATION VON Intruder